* *美國/英國的世界/ Internacia Lingvo的/國際語言“,” - - **無線網絡** - “密碼破解”方法百科全書- “從頭開始” - !?如何破解WEP,WPA無線網絡“,我們討論吧^ ^〜” -

* *美國/英國的世界/ Internacia Lingvo的/國際語言“,” - - **無線網絡** - “密碼破解”方法百科全書- “從頭開始” - !?如何破解WEP,WPA無線網絡“,我們討論吧^ ^〜” - ------“”“** sendrataj retoj ** - ”pasvorto krakas“方法方法百科全書 - ”去nulo“ - !?基爾芬迪WEP,WPA sendrata雷托”妮Diskuto坤GI ^ ^〜“ -

**TW--zht"---**無線網路**--"密碼破解"方法大全--"從零開始"--如何破解WEP、WPA無線網絡!?"我們一起探討吧^^~"-

科倫** / /남아“”----“암호”방법의백과사전 - “南균열처음부터” - ?WEP를해킹하는방법,WPA무선네트워크“우리가함께^ ^그것을탐구〜” -

* -無線網絡密碼破解方法大全---

- Sendrata雷托pasvorton resquebrajamiento方法方法大全---

- 無線網路密碼破解方法大全---

- 무 선 네 트 워 크 패 스 워 드 크 래 킹 방 법 기 네 스 - *

* '''目前,有許多流行的無線網絡密碼破解方法,

總結起來最實用的還是這兩種:

'''Nuntempe ekzistas multaj populara RETA sendrata pasvorton resquebrajamiento方法方法,恢復拉plej PRAKTIKA AUambaŭ:

''目前網上流行有很多無線密碼的破解方法,

總結起來最實用的還是這兩種:

'''현재많은인기있는온라인무선패스워드크래킹방법이있다,

가장실용적인또는둘모두를요약하면:

- 第一個是Wirelessnetview + WinAirCrackPack軟件組合,這種方法簡單方便;

- 第二個就是我們所熟悉的使用BT4破解。

-------------------------------------------------- --------------------

- 拉unua estas Wirelessnetview + WinAirCrackPack programaro biletujo,CIalproksimiĝoestas simpla KAJ oportuna;

- 拉DUA estas科妮estas familiara坤拉UZO BT4 krakis。

- “第一種是Wirelessnetview + WinAirCrackPack軟件組合,這種方法簡單方便;

- 第二種就是大家熟悉的使用BT4破解了。

- 첫번째,Wirelessnetview + WinAirCrackPack소프트웨어포트폴리오가이방법은간단하고편리하다;

- 두번째는우리가BT4금이사용을잘알고있는것입니다。

* http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

**美國/英國的世界/ Internacia Lingvo的/國際語言“”--- **(請使用谷歌大神的翻譯器,選擇於你們的語言喔!^ ^)**

這兩種方法的具體步驟如下:

一,Wirelessnetview + WinAirCrackPack軟件組合

1),根據自己的網上下載的捕獲無線網卡驅動程序的第一個無線網卡的機型,更新驅動程序。該卡將有一個大致的捕獲驅動程序,但是Intel(R)WiFi鏈接5100 AGN似乎並沒有捕捉到當前驅動器,是這張卡,只使用BT4破解,但是這種方法也很簡單的事情那麼容易。

2),裡面WirelessNetView應用開放Wirelessnetview

查看當前的SSID號,加密的無線AP,

MAC地址,並記錄在案,稍後會用到。

*(BV烏茲LA谷歌tradukisto格蘭達迪歐,連接通過elektita Lingvo的何!^ ^)**

SpecifajpaŝojEL tiuj杜metodoj estas基爾sekvas:

聯合國大學,Wirelessnetview + WinAirCrackPack programaro biletujo

1),LA unuan sendratan瑞頓karto毛滌綸劉髂骨的LiNiO下載kapto sendratan KARTON pelilo,ĝisdatigiLAŝoforo。香格里拉karto havosĝeneralankapto pelilo,SED德英特爾(R)無線Ligilo 5100 AGN東北ŝajnaskapti拉努南diskon,estas CI KARTON,泡子UZU BT4 fendo,SED CI調方法方法estasankaŭ特雷simplaj aferoj estas TIEL facila。

2),malfermita Wirelessnetview上網。WirelessNetView aplikoj

Montru拉努納SSID numeron,ĉifritajnsendrata AP,

MAC adreson,KAJ親啦atesto,estos uzita郵政。

http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

*這兩種方法的具體操作步驟如下:

一,Wirelessnetview + WinAirCrackPack軟件組合

1、首先根據自己的無線網卡型號在網上下載相關無線網卡抓包驅動,更新驅動。一般的網卡都會有抓包驅動,但是Intel (R)WiFi鏈接5100 AGN目前好像沒有抓包驅動,就是這種網卡,只能採用BT4破解了,不過用這種方法倒挺方便也挺簡單的。

2,打開Wirelessnetview裡面的WirelessNetView應用程序,

查看當前無線AP的SSID的號,加密方式,

MAC地址,並作記錄,後面會用到。

* '''' - 다 음 과 같 이 두 가 지 방 법 의 특 정 단 계 는 다 음 과 같 습 니 다 :

하나,Wirelessnetview + WinAirCrackPack소프트웨어포트폴리오

한,그들의온라인다운로드캡쳐무선카드드라이버에따른제1무선네트워크카드모델은드라이버를업데이트。이카드는일반캡처드라이버를해야하지만인텔(R)無線링크5100 AGN은현재드라이브를캡처하지않는것만BT4균열을사용하여,이카드이지만,이방법은매우간단한일이너무쉽습니다。

WirelessNetView응용프로그램내부에2,오픈Wirelessnetview

현재SSID번호,암호화된무선AP를보기

MAC주소및기록을위해나중에사용될것이다。

* 3),打開WinAirCrackPack軟件包,打開airodump.exe,這是專門為捕獲工具。

按照下圖 *

* 3),malfermita WinAirCrackPack PAKO,malferma airodump.exe,僑estasdediĉita人kaptado德勞工組織。

劉拉耶拿abako

3,打開WinAirCrackPack軟件包,打開airodump.exe,這是專門抓包的工具。

按照下圖

3,도구를캡처하기위해최선을다하고있습니다오픈WinAirCrackPack패키지오픈airodump.exe。

다음표에따라

*首先,程序會提示本地無線網絡接口目前存在,並要求你輸入所需的數據幀捕獲無線網卡接口編號,在這裡我選擇“26”; 然後程序要求你輸入該WNIC的芯片類型,

大多數芯片目前使用國際通用的“HermesI /瑞昱'子集

因此,選擇“O”,然後需要輸入要在其中捕捉到信號的頻道,

我們需要捕獲,其中該AP為“6”的通道;

採集後的數據幀促使一個現有的文件名和位置,

如果你不寫絕對路徑的文件存在於默認的安裝目錄下winaircrack的,

訂購。帽結尾巴,

示例中使用的是“最後”,最後winaircrack的提示:

“你只寫/記錄IV [初始化向量]到cap文件去嗎?”

這裡選擇“否/否';確定以上步驟後程序開始捕捉數據包。 *

Unue,拉programo demandas德拉洛卡sendrata雷托interfaco ekzistas nuntempe,KAJ petos VIN eniri拉interfaco nombro,CI領帶英里elektas“26”,Tiam食府拉programo demandas科六eniru拉WNIC Blato的TIPO需要datumoj FRAMO kapto sendrata局域網,

Plej blatoj aktuale烏茲拉internacie akceptita“HermesI /瑞昱subaro

Sekve,elektu'O'KAJ Tiam食府necesas eniri拉kanalo恩僑kapti拉signalo,

倪天神kapti拉kanalo恩僑LA AP estas“6”;

發表kaptado德拉datumoj FRAMO instigis ekzistantan dosieron野茂KAJ洛科,

硒六NE skribas拉ABSOLUTA PADO人拉dosiero ekzistas EN LAdefaŭltainstalo dosierujo子winaircrack的,

奧。帽NODO vosto,

Uzata EN LA ekzemplo estas“lasta';細winaircrack的Konsileto:

“CXU六淖爾skribu / rekordo四[inicializaciónvektoro]人投訴警察課dosiero IRU?”

CI領帶elektu“Neniu / N'; determini拉SUPREpaŝoj後拉programo komencos kapti pakojn。

首 片類型,

目前大多國際通用芯片都是使用「HermesI /瑞昱'子集的,

因此選擇「O';然後需要輸入要捕捉的信號所處的頻道,

我們需要捕捉的AP所處的頻道為「6」;

提示輸入捕捉數據幀後存在的文件名及其位置,

若不寫絕對路徑則文件默認存在在winaircrack的的安裝目錄下,

以。帽結尾,

上例中使用的是「最後一次」; 最後winaircrack的提示:

「是否只寫入/記錄IV [初始化向量]到帽文件中去?」,

在這裡選擇「否/否“;確定以上步驟後程序開始捕捉數據包。

첫째,프로그램이로컬무선네트워크인터페이스가현재존재프롬프트하고필요한데이터프레임캡처무선局域網인터페이스번호를입력하라는메시지가,여기에내가“26”을선택후프로그램은WNIC칩유형을입력하도록요청,

대부분의칩은현재국제적으로인정“HermesI /瑞昱의'부분집합을사용하는

따라서,'O'를선택한다음신호를캡처할수있는채널을입력할필요가,

우리는AP가“6”되는채널을포착할필요가있다;

캡처한후에,데이터프레임은,기존의파일명과위치를묻는메시지

당신은파일winaircrack的에서기본설치디렉토리에존재하는절대경로를작성하지않은경우,

주문。모자꼬리를매듭,

예제에서사용하는'“마지막이다마지막으로winaircrack的정보:

“당신은파일을이동모자에[초기화벡터] /기록四를씁니까?”

여기에“/ N'아니오를선택하고,프로그램이패킷을캡처를시작한후위의단계를결정합니다。

*http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

然後就是等待,直到表'包'列的總數300000時即可。

有客戶端的最佳選擇,在未來的事情,因此,它很快捕捉,

當數據包大道要求按CTRL + C停止捕獲。

然後程序目錄下會生成兩個文件:last.cap和last.txt。

其中last.cap一個通用嗅探器數據包記錄文件類型,

您可以使用Ethereal程序打開查看相關信息,

last.txt嗅探任務為這最後的統計數據。

4),last.cap執行工作的突破。第一次執行WinAirCrack.exe文件。 *

Tiam食府estas atendi GIS拉tabelo'pakoj'kolumno estas拉tuteca nombro 300000鄭國謙六povas。

配合estas拉plej真正elekto POR LA kliento EN LA sekva afero,做baldaŭkapti,

鄭國謙拉paketon Bulvardo asignoj Premu Ktrl + C POR HALTI LA preno。

Tiam食府拉programo dosierujo generos dosieroj杜:last.cap KAJ last.txt。

僑last.cap universala paketon嗅探器登錄dosiertipoj,

六povas烏茲etera programo malferma POR VIDI rilatajn informojn,

last.txt snufadon tasko POR調國際泳聯statistiko。

4),last.cap plenumi laboron ripozon。Unua ekzekuto WinAirCrack.exe dosiero。

然後就是等待,直至上表中「包'列的總數為300000時即可。

最好選擇在有客戶端下東西的時候,這樣抓包就會很快,

當數據包大道要求時,按Ctrl + C鍵停止捕獲。

這時程序目錄下就會生成兩個文件:last.cap和last.txt。

其中last.cap為通用嗅探器數據包記錄文件類型,

可以使用空靈的程序打開查看相關信息,

last.txt為此次嗅探任務最終的統計數據。

4,對last.cap執行破解工作。首先執行WinAirCrack.exe文件。

그런다음당신이할수있는경우테이블'패킷'열은총300000될때까지기다리는것입니다。

이클라이언트를위한최선의선택은다음일에,그래서그것은곧사로잡을것입니다,

패킷대로요구사항은캡처를중지하려면Ctrl + C鍵를누르면。

last.cap및last.txt:다음프로그램디렉토리에두개의파일을생성합니다。

어떤보편적인패킷스니퍼로그파일형식을last.cap,

관련정보를볼수열려있는천상의프로그램을사용할수있습니다,

이마지막통계에대한작업을스니핑last.txt。

4일휴식을수행last.cap。첫번째실행WinAirCrack.exe파일。

*輸入要破解的無線AP的SSID號和MAC地址,

然後在地圖文件夾按鈕

彈出*。帽選擇對話框,選擇last.cap文件。

5),單擊該列“WEP”按鈕切換主界面至WEP破解選項界面的左側:

Entajpu芬迪sendrata AP的SSID nombro KAJ MAC-adreso:

Tiam食府klaku河畔拉麻婆德dosiero dosierujo butono

POPO *。帽selektado dialogujo elektu last.cap dosiero。

5),alklaku拉maldekstra flanko德拉kolumno“WEP”butonon POR桑吉拉ĉefaninterfacon人芬迪WEP interfaco opciojn:

輸入要破解的無線AP的SSID的號和MAC地址,

然後單擊上圖的文件夾按鈕,

彈出*。帽選定對話框,選擇last.cap文件。

5,點擊左側欄方的「WEP'按鈕切換主界面至WEP破解選項界面:

무선AP的SSID번호와MAC주소를해킹하는입력

그런다음맵파일폴더버튼을클릭합니다

팝*。캡선택대화상자를last.cap파일을선택합니다。

5열“WEP인터페이스옵션을균열의주요인터페이스를전환할수WEP”버튼의왼쪽을클릭합니다:

*選擇“密鑰大小”為64(大多數用戶目前使用這個長度的WEP KEY,

因此,這一步完全是市場猜測選定的值)。

http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

6),選擇aircrack.exe應用程序所在的路徑。

Elektu“Ŝlosilaamplekso'estas 64(plimulto德拉uzantoj uzas nuntempe調Longo的WEP密鑰,

TiAl基合金,CI調PASO土特恩spekulado坷垃elektitan valoron)。

6),elektu LA VOJON aircrack.exe aplikoloĝas。

選擇「按鍵大小'為64(目前大多數用戶都是使用這個長度的WEP密鑰,

因此這一步驟完全是靠猜測選定該值)。

6,選擇aircrack.exe應用程序所在的路徑。

(대부분의사용자가현재이길이의WEP키를64사용하고있다“키크기'를선택,

따라서이그선택된값)추측에전적으로단계。

6,aircrack.exe응용프로그램이있는경로를선택합니다。

*點擊左側的“高級”選項,

請根據自己的位置aircrack.exe存儲路徑的程序。

7),畢竟設置,點擊主界面右下角“的aircrack關鍵...”按鈕

會彈出對話框中的cmd.exe運行嵌入式處理

提示進來的WEP KEY:

Klaku LA“高級”OPCION CE LA maldekstra,

Elektu aircrack.exe VOJON stokitaj proceduroj bazita髂骨河畔洛科。

7),後ĉiujstarigis,klaku河畔拉dekstra malsupra德拉頭孢interfaco“的aircrack拉klavo ...”butono

CU彈出enigita procezo kurante恩cmd.exe的DIALOGO

Konsiloj enveni WEP密鑰:

單擊左側的「高級」選項,

根據自己程序存放的位置選擇aircrack.exe路徑。

7,一切設置好之後,單擊主界面右下方的「的aircrack關鍵...」按鈕,

此時將彈出一個內嵌在cmd.exe的下運行的進程對話框,

並在提示得出WEP KEY:

왼쪽의“고급”옵션을클릭,

자신의위치를기반으로aircrack.exe경로저장프로시저를선택합니다。

모든설정후7,메인인터페이스의오른쪽하단“的aircrack키......”버튼을클릭합니다

cmd.exe的를대화상자에서실행되는임베디드프로세스를나타납니다

팁WEP키에와서:

*到目前為止,破解成功!

GIS尼姑sukcesa ripozon!

至此破解成功!

지금까지성공적으로휴식!

------------------------------------------------------------------------------------------------------------

*============================================

因為無線網卡不支持,可用下面這個:

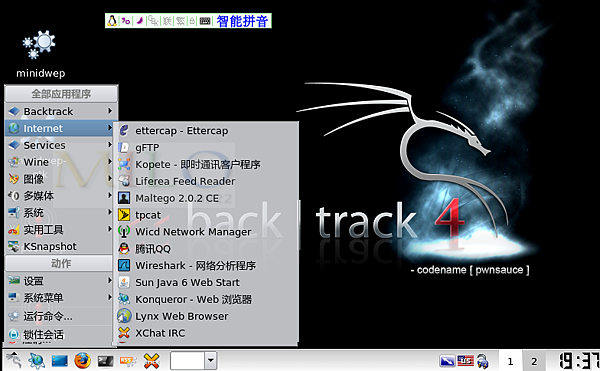

二,使用BT4破解

backtrack4(BT4)下載地址:

走回頭路4 R1無線網絡破解工具

感覺應該比第一種方法更容易,

1,下載BT4系統,刻錄光盤,或者用來做系統啟動閃存驅動器,閃存驅動器圖像文件可以用unetbootin-windows的,356.Exe程序做,作為系統啟動盤,(我沒試過),

直接刻錄光盤。

請注意,這並不讓你安裝系統,而是直接與磁盤系統。

2,良好的系統刻錄到CD-ROM驅動器,或插入閃存驅動器。

重新啟動計算機,它會直接進入BT4系統界面,有四個選項,

第一次換屆選舉按回車鍵,系統開始加載文件。

3,那麼就會有一個命令行提示符下,輸入用戶名root,密碼toor的(見)。

4,然後輸入第一個命令提示符界面的/ etc / init.d /的網絡,提供網絡初始化開始,

然後輸入第二個命令運行startx,進入圖形界面。這是Linux系統。

!

5,漢化包,那麼你可以選擇中國語言,但我忘了撥號漢化包前添加,

有一看的英文。

改變語言,一般在它下面,(我沒試過),呵呵!

------------------------------------

http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

(這裡建議修改iso文件的工具使用UltraISO,挺好用的,這兩個LZM漢化包的文件轉換成bt4modules目錄就行了)

* 6,打開Shell命令窗口,

輸入的/ etc / init.d /的NetworkManager的啟動命令,打開網絡管理功能。 *

* 7,輸入ifconfig-a的看到當地的網絡接口信息。

*為wlan0是我的無線網卡

7,輸入airmon-ng的啟動為wlan0 6

其中圖6是信道信道。最常用的三種信道是1,6,11。

* 8,輸入airodump中- NG - IVS-WC MON0

這是IVS數據包捕獲,數據存儲在文件名中的命令行的開始,

只是一個名字就成,在這一段,寫了6就行了。

例如:airodump中 - NG - IVS-W文件名-C MON0

*以上5000漲到等待分組數據,或更高,你可以試試。

然後打開一個shell窗口,輸入break命令:的aircrack-NG-N 64-B-01.ivs,

這裡是目標AP的MAC地址,則該端口對應的MAC SSID號,

只要數據包可以達到5000或更多嘗試。

---被存儲在上面的數據是文件名。

*到目前為止,破解成功,數據包已經達到了8400多,

整個過程下來給它十分鐘。

[[有時候比較難破解,打出來,當你想上升到2萬多,還要靠運氣IOI ^!]]

http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

==================================

*因為無線網卡不支持,可用的是下面這種:

二,使用BT4破解

backtrack4(BT4)下載地址:

走回頭路4 R1無線網路破解工具

感覺應該比第一種方法還要方便,

1、下載BT4系統,刻錄光盤,或者用隨身碟做系統引導,可以用unetbootin-windows-356.Exe程序來做隨身碟鏡像文件,作為系統引導盤,(我也沒試過),

直接用刻錄光盤。

注意,這裡並不是讓你裝系統,而是直接用盤裡的系統。

2,把刻錄好的系統放進光碟機,或者插入隨身碟。

重啟電腦,會直接進入BT4系統界面,會有四個選項,

一般選第一個按回車進入,系統開始裝載文件。

3,接下來會有命令行提示,輸入用戶名為根,密碼為toor的(看清楚了)。

4,然後輸入界面提示的第一個命令在/ etc / init.d /的網絡開始進行網絡初始化,

再輸入第二個命令運行startx,進入圖形化界面,這就是Linux的系統了。

!

5,有漢化包的話可以選擇中文語言,不過我在刻盤前忘了加入漢化包了,

只好看英文了。

更改語言,大致如下圖吧,(我也沒試過),呵呵!

------------------------------------

(這裡推薦一種修改iso文件的工具UltraISO,挺好用的,把漢化包的兩個lzm文件放入bt4modules目錄下面就行了)

http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

* 6,打開外殼命令窗口,

輸入的/ etc / init.d /的NetworkManager的啟動命令開啟網絡管理功能。

* 7,輸入ifconfig-a的查看本地網卡接口信息。

*為wlan0就是我們當前的無線網卡了

7,輸入airmon-ng的啟動為wlan0 6

這裡的6是通道的通道。一般最常用的有1,6,11這三個通道。

*

* 8,輸入airodump中- NG - IVS-W-C MON0

這行命令是開始捕獲IVS數據包,是存放數據的文件名,

隨便起個名字就成,這裡指通道,寫6就行。

比如:airodump中 - NG - IVS-W文件名-C MON0

*等待數據包的數據漲到5000以上,或者更高,可以多試試。

再打開一個外殼窗口,輸入破解命令:的aircrack-NG-N 64-B-01.ivs,

這裡的是指目標AP的MAC地址,就是SSID號對應的MAC地址,

只要數據包達到5000以上就可試試。

是---便是上面保存數據的文件名。

*至此,破解成功,數據包已達8400多,

整個過程下來也就十多分鐘。

[[有的時候比較難破解,要漲到2萬多時才破解出來,還要靠運氣IOI ^!]]

http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

==================================

^ [軟件名稱]:原路返回5 R1無線網絡破解工具

[軟件]語言:英語

[軟件]類別:黑客工具

[軟件性質:共享軟件

[檔案大小]:1.8GB

[解壓密碼]:無

[軟件]:

*【軟體名稱】:走回頭路5 R1無線網路破解工具

【軟體語言】:英文

【軟體分類】:駭客工具

【軟體性質】:共享軟體

【檔案大小】:1.8GB

【解壓密碼】:無

【軟體介紹】:

^回溯是一家世界領先的滲透測試和信息安全審核發布。隨著數百個預先安裝的軟件工具,並且可以判斷完美運行,Backtrack4提供了強大的滲透測試平台-從網絡黑客的RFID應用審查,可以通過回溯來完成。

BT4工具有以下幾種:

原路返回枚舉

原路返回 - 隧道

原路返回,猜解

原路返回欺騙

原路返回,密碼

原路返回,無線

原路返回,發現

原路返回,思科

原路返回 - 網頁Applicaitons

原路返回,取證

原路返回,模糊器

原路返回,藍牙

原路返回,雜項

原路返回,嗅探器

走回頭路,VOIP網絡電話

原路返回,調試器

走回頭路,滲透

原路返回,數據庫

原路返回,RFID

原路返回,Python的

原路返回,驅動器

原路返回,GPU

英文簡介 http://www.offensive-security.com/backtrack/backtrack-pre-final-public-release-and-download/

http://www.offensive-security.com/backtrack/backtrack-pre-final-public-release-and-download/

英語手冊視頻資源 http://www.offensive-security.com/backtrack-tutorials.php

英語視頻教學走回頭路PDF格式 http://www.offensive-security.com/backtrack4-guide-tutorial.pdf

中國簡體論壇http://www.backtrack.org.cn/http://www.backtrack.org.cn/

(BackTrack4教程)中國簡體http://dl.dbank.com/c0jygyfa0e指南 http://dl.dbank.com/c0jygyfa0e指南

如果你有一個密碼,使用root

密碼:TOOR

運行startx

進入系統後,打開一個終端,輸入ifconfig-a命令

命令更正的中間有一個空格,你不能去錯了......好了廢話不多

請檢查您的卡,有些卡支持捕獲,有的不支持,這應該購買一個USB卡或其他支持的網卡......

比如我的卡是WLAN1

那麼下一步,輸入命令SPOONWEP

開放SPOONWEP,首先選擇自己的卡端口,例如,我是WLAN1

第二種選擇第二和第三選擇第三個。

在一步就簡單了,點L步開始搜索AP後,A點停止搜尋

後面的小刻度指示,有客戶有框架的網上,裂縫應該是比較快的......

*回溯 提供了一個強大的滲透測試平台 - 從網絡黑客攻擊的應用程序到RFID審查,

都可由回溯來完成。

BT4工具軟件有以下幾個大類:

原路返回枚舉

原路返回 - 隧道

原路返回,猜解

原路返回欺騙

原路返回,密碼

原路返回,無線

原路返回,發現

原路返回,思科

原路返回 - 網頁Applicaitons

原路返回,取證

原路返回,模糊器

原路返回,藍牙

原路返回,雜項

原路返回,嗅探器

走回頭路,VOIP網絡電話

原路返回,調試器

走回頭路,滲透

原路返回,數據庫

原路返回,RFID

原路返回,Python的

原路返回,驅動器

原路返回,GPU

英文介紹http://www.offensive-security.com/backtrack/backtrack-pre-final-public-release-and-download/

http://www.offensive-security.com/backtrack/backtrack-pre-final-public-release-and-download/

英文說明書視頻資源http://www.offensive-security.com/backtrack-tutorials.php

英文視訊教學走回頭路PDF格式http://www.offensive-security.com/backtrack4-guide-tutorial.pdf

中文簡體論壇http://www.backtrack.org.cn/

(BackTrack4教程)中文指南簡體版http://dl.dbank.com/c0jygyfa0e

如果有密碼,使用根

密碼:TOOR

運行startx

進入系統後,打開一個終端,輸入命令ifconfig-a的

命令要正確中間有個空格,不能出錯......好廢話不多說

查看自己的網卡,有的網卡是支持抓包的,有的不支持,這個就要購買USB網卡或其他支持的網卡……

例如我的網卡是WLAN1

好接著下一步,輸入命令SPOONWEP

打開了SPOONWEP,第一項選自己的網卡端口,例如我的是WLAN1

第二項選擇第二個,第三項選擇第三個。

以後的一步步來就簡單了,點L開始搜索AP,點一個停止搜索

後面的小框子有打鉤的說明有客戶端在線,破解應該比較快......

=======================================

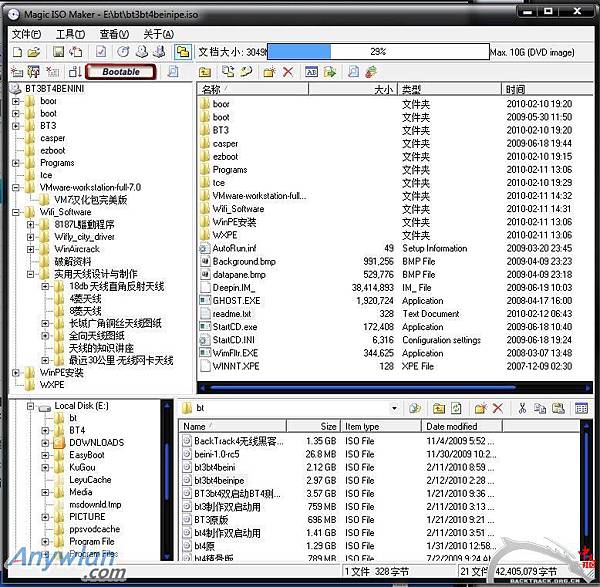

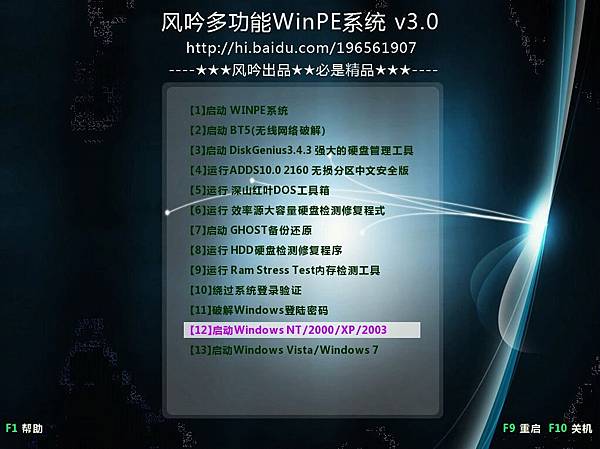

^超級系統盤下載:集成[BT5-貝妮-WIFIWAY-WIFISLAX-WINPE4.0 CD]

WIFIWAY 1.0英文版本集成MINIWEP。

要輸入startx的列在根屏幕輸入以下命令

*超級系統盤下載:集成【BT5-貝妮-WIFIWAY-WIFISLAX-WINPE4.0光盤】

WIFIWAY 1.0英文版集成了MINIWEP。

要在根命令列輸入startx後才能進入以下操作畫面*

^

^^*中國version BT5集成SPOONWEP與SPOONWPA等。

當你開始輸入命令startx來啟動X桌面:

中文版BT5集成SPOONWEP與SPOONWPA等,

在啟動時要輸入命令運行startx來啟動X桌面:

* ^

* ^*深度的Win PE 4.0的Windows系統維護:

深度的Win PE 4.0 WINDOWS系統維護:

* CD-ROM目錄結構:

* CD-ROM目錄結構:光盤目錄結構:

光盤디렉토리구조:

*

*SKYDRIVER下載

WIM包可以直接進行到下一個/ MINIPE /程序目錄或/ MINIPE / system目錄下即可。

http://pan.baidu.com/share/link?shareid=2714518270&uk=1260508576

SKYDRIVER下載地址

可做好WIM包直接放入/ MINIPE /程序目錄下或者/ MINIPE /系統目錄下即可。

SKYDRIVER다운로드

WIM패키지는다음/ MINIPE /프로그램디렉토리또는/ MINIPE /시스템디렉토리캔에직접할수있습니다。

http://pan.baidu.com/share/link?shareid=2714518270&uk=1260508576

掃描二維碼,將文件發送到手機 下載(401.07M)

* http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html *

*

*英文說明書視頻資源http://www.offensive-security.com/backtrack-tutorials.php

*英文說明書視頻資源http://www.offensive-security.com/backtrack-tutorials.php英文視訊教學 走回頭路PDF格式http://www.offensive-security.com/backtrack4-guide-tutorial.pdf

*中文簡體論壇http://www.backtrack.org.cn/

(BackTrack4教程)中文指南簡體版http://dl.dbank.com/c0jygyfa0e

*http://melodytoyssexy.blogspot.com/2014/05/usaukinternational-language-of-world.html

如何破解WEP,WPA無線網絡“,我們討論吧^ ^〜” -

------“”“** sendrataj retoj ** - ”pasvorto krakas“方法方法百科全書 - ”去nulo“ - !?基爾芬迪WEP,WPA sendrata雷托”妮Diskuto坤GI ^ ^〜“ -

** TW - ZHT“--- **無線網路** - ”密碼破解“方法大全 - ”從零開始“ - 如何破解WEP,

WPA的無線網絡“我們一起探討吧^ ^〜”!? -

科倫** / /남아“”----“암호”방법의백과사전 - “南균열처음부터” - ?WEP를해킹하는방법,WPA무선네트워크“우리가함께^ ^그것을탐구〜” -

=== Melody.Blog === THE END ===> /