flash----- extension & **Chrome外掛綁架

**!!Facebook 病毒流行中*中毒*的解決方法^^**--

--(讓我發現*Google*的邪惡~~!!

*Chrome*瀏覽器的* ~~~ 外掛程式*

*Shockwave Flash**當機或造成---

---記憶體暴衝之解決方法**~!

?!!**工作管理員已被!!您的系統管理員停用?

工作管理員,出現工作管理員已被您的系統管理員停用訊息 ?!!**工作管理員已被!!您的系統管理員停用?

問題描述:按下Ctrl+Alt+Del或是於桌面

工作列上(下方)點選滑鼠右鍵→***

工作列上(下方)點選滑鼠右鍵→***

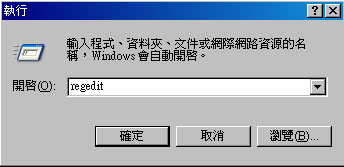

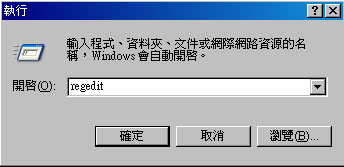

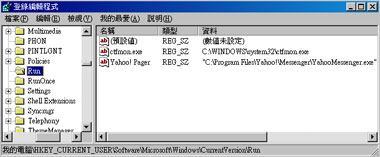

維修實錄:1.於開始→執行→輸入 regedit 確定,會出現登錄編輯程式

2.在左邊樹狀圖依序點選"我的電腦"→HKEY_CURRENT_USER→

Software→Microsoft→Windows→CurrentVersion→

Policies→System

3.在右邊會出現"DisableTaskMgr"檔案,點滑鼠右鍵,選擇"修改",

在數值資料的欄位中輸入"0"後按確定

4.測試按下Ctrl+Alt+Del,成功叫出工作管理員

補充:工作管理員無緣無故被鎖住可能是病毒造成的,

請立即更新防毒軟體並做 ***

完整掃描以確保安全 **

*****************************************************************************************

***()Chrome無法正常顯示flash的解決辦法 )~!!

))^

有時突然間,Chrome突然無法執行

flash功能,這時該怎麼辦呢?

因為經常是Chrome自己更新之後,

Flash player就不能動了,這時就必須關閉

內置的flash功能 **

關閉方法^~!!

**1.在Chrome網址列貼上 chrome://plugins/

2.點選右邊的「詳細資訊」 **

**

**3. 在外掛選單中,找到「Adobe Flash Player」

4. 通常選單中會不止有一個版本,以我的

為例,目前最新的版本是11.7.700.202,

這時就把這個版本停掉,

使用Adobe最後提供的11,6,602,180這個版本。

** **

**

5. 再來重開chrome再開,就可以正常使用了。

只有一個Flash版本

請到Adobe官網下載最新版本flash

網址:

http://get.Adobe.com/tw/flashplayer/?fpchrome

自由選擇***

是否安裝~~~~

McAfee Security Scan Plus !!

*Win 7*突發!{ Google" 無法執行exe檔 " }>.<@ !!***

是否安裝~~~~

McAfee Security Scan Plus !!

McAfee Security Scan Plus !!

**首先問題是在我聽到防毒說有個軟體被攻擊之後,就立刻刪掉它了,

沒想到刪掉過後電腦裡的所有 *.exe檔**都無法執行,

雙擊後會跳出選擇執行檔案清單的視窗。

而這也連帶影響到regedit無法執行。

依照網路上的意見(Google「無法執行exe檔」後第一筆資料)

基本上是正確的,因為萎軟官方也是這麼回應,

多數部落格也有看到相同的方法。

無奈遇到的第一個問題是我無法將regedit的副檔名重新命名,

原因就是出在Win7特有的「TrustedInstaller」這傢伙身上,

於是依照這篇的方法,重新奪回(?)權限後總算可以命名了。

結果當我打開.scr後,卻看到一大堆亂碼。

(根本找不到第一篇裡要的東西啊該死的wwwwww)

!!!而改成.com後也無法直接執行 !!?!

就在這時候我嘗試往搜尋頁面下方看,看到了這篇。

裡頭有句很重要的參考資料是「在這 cmd.exe 下面--

--執行 regedit.exe 是不會受到檔案關聯影響的」。

太棒了,趕緊用ctrl+alt+del叫出工作管理員,

然後在新工作上用ctrl+右鍵叫出命令提示字元。

總算打開regedit了!!

……結果發現HKEY_CLASSES_ROOT\exefile\shell\

Open\command裡的設定是對的 !~**

怎麼回事 ? !

再仔細一看,結果是\shell裡的預設值跑成{ nltea }」了,

而我剛剛正好就是將nltea這小壞蛋給砍掉,

依照簡單的推理,

既然登錄檔資料夾叫做exefile,shell裡的預設值應該就是--

--只要預先執行哪個子目錄的程序才對。

於是我將shell的預設值改成了 { OPEN },並且再次--

--確認OPEN裡的預設值是正確的,

儲存之後,問題就解決啦 ヽ(*´∀`)八(´∀`*)ノ

就這樣,一個下午被耗掉了Orz ...

shell的預設何時被改成nltea的我還真不清楚

(至於nltea是甚麼就…Why don't you Google it)

所幸在確認了open的登錄檔基本上沒錯之後,

有多加檢查一下子、母資料夾的設定。

另外也透過這次機會備份了不少東西

(主要是工作上的檔案)到網路硬碟裡面www...??!

不過這也讓我感受到定期備份資料的重要……***

***************************************************************

**XP*

使用命令提示字元解決 *XP*被病毒強制隱藏的--

----磁碟全部 或 部分資料夾

一般電腦中毒後,病毒會對使用者的電腦進行各式各樣的「惡搞」。

其中令人頭痛的惡搞之一就是: 強制將磁碟的部分或全部資料夾

(包括其中的子資料夾和全部檔案) 設定為「隱藏」,而且無法透過

「勾選」有關選項 (資料夾/屬性) 還原為正常狀態 ~!**

下面向各位朋友提供一組可以徹底解決上述症狀的「命令提示字元」指令,

以備大家不時之需:

1.解除對某磁碟某個資料夾的強制隱藏 (範例一):

attrib E:\"Program Files" -s -h /s /d

attrib E:\"Program Files" -s -h /s /d

2.解除對某磁碟全部資料夾的強制隱藏 (範例二):

attrib E:\"*" -s -h /s /d

attrib E:\"*" -s -h /s /d

※以上範例中,e: 為磁碟機代號,引號內為資料夾名稱,相關指令參數如下:

+r 設定唯讀檔案屬性。

-r 清除唯讀檔案屬性。

+a 設定保存檔案屬性。

-a 清除保存檔案屬性。

+s 設定系統檔案屬性。

-s 清除系統檔案屬性。

+h 設定隱藏檔案屬性。

-h 清除隱藏檔案屬性。

/s 將 attrib 和任意指令行選項套用到目前的資料夾及所有子資料夾中相符的檔案。

/d 將 attrib 和任意指令行選項套用到資料夾。

/? 在命令提示字元中顯示說明。

+r 設定唯讀檔案屬性。

-r 清除唯讀檔案屬性。

+a 設定保存檔案屬性。

-a 清除保存檔案屬性。

+s 設定系統檔案屬性。

-s 清除系統檔案屬性。

+h 設定隱藏檔案屬性。

-h 清除隱藏檔案屬性。

/s 將 attrib 和任意指令行選項套用到目前的資料夾及所有子資料夾中相符的檔案。

/d 將 attrib 和任意指令行選項套用到資料夾。

/? 在命令提示字元中顯示說明。

您也可以在命令提示字元中輸入「attrib /?」來檢視相關指令**

**Google Chrome 瀏覽器安全嗎? *

**幾個星期前,在加拿大溫哥華所舉辦的CanSecWest安全

大會上,Google舉辦的第三屆Pwnium大賽中,Chrome OS展現了

固若金湯的安全性能,即使大會應參賽者要求,將比賽截止時間

延長3小時,仍讓所有參賽的駭客們無功而返,而由HP主辦、

Google贊助的駭客大賽Pwn2Own 2013,Google Chrome瀏覽器則

遭駭客入侵成功,也證明了Google Chrome確實有安全性的問題。

至於其它的瀏覽器像是Firefox 和 IE10一樣在幾小時內就被攻陷,

Apple的Safari雖然本屆幸免於難,不過那是因為沒有參賽者報名破解它。

接下來我們就來研究一下,Google Chrome

瀏覽器是哪裡不安全?

Chrome瀏覽器為Google所開發,

是現在最受歡迎的瀏覽器之一。

它結合了Google search、youtube等

眾多的Google自家service,

使其在速度方面有不錯的表現,

在個人化部分,Chrome Web Store

有豐富的Extensions (擴充功能),

提供給使用者依個人喜好或習慣,

去改變瀏覽器的功能或操作!

Chrome extension由manifest.json、圖片、

js和CSS等網頁檔案所組成,

結構大致上會像這樣:

manifest.json它定義了extension的內容和屬性,

包括extension的 名稱、描述、版本、語言及

需要的permission等,如下圖(圖片來源:http://developer.chrome.com/extensions/manifest.html)

!!! 由以上資料可以看出,extension的name、version、

manifest_version是必須要有的,其它屬性則可有可無。

這邊特別挑出content_scripts、permissions、

update_url三個屬性來做簡單說明:

content_scripts:定義在網頁上運行的javascript,

可以透過DOM來獲取使用者瀏覽頁面的內容,甚至還可以改變內容。

update_url:用來定義檢查更新的URL設定檔。

permissions:要使用Chorme的API,皆必須定義

相對應該有的permission,如:檢查Gmail是否

有新信件的Google Mail Checker,就必須有以下

2個permission

1.存取您存放於*google.com的資料

2.存取您的分頁和流覽活動。

當使用者在安裝一個extension時,

會跳出詢問的視窗,視窗上可以看到

此extension所要求的可用permission。

如果一個extension有了過高且不該有的

permission時,配合content_scripts裡的code,

即能執行一些惡意行為,

如:在Facebook上自動發文或散播連結等

惡意行為(http://blog.aegislab.com/index.php?op=ViewArticle&articleId=236&blogId=2),

而update_url則能自動去更新extension,

所以能不斷更新不同的惡意行為內容!

Chrome自4.0版起,開始支援extension的功能,

由於Chrome extension的開發方便,

Chrome extension security就一直是

個令人擔心的問題。

舊版本的Chrome允許用戶在安裝Windows !!!!

程式時可順便在Chrome上新增相關的extension,

卻遭到第三方業者 濫用,在未經使用者同意下

安裝Chrome extension,衍生了許多 問題。

因此,Chrome在25.0版改進了extension的安全管理,

需為Chrome Web Store的extension才可安裝,另外,

關閉了extension自動安裝功能,安裝前必須--

-----經過使用者同意才行。

但是,道高一尺、魔高一丈,事實證明從

Chrome Web Store 下載extension並不能保證它

安全無虞,最新的惡意 Chrome extension攻擊

手法,結合social engineering,先在

Chrome Web Store放置惡意extension,

然後在最熱門的社交平台Facebook上,

分享了一些吸引人的連結 (還會使用當地的語系),

因為是朋友分享的連結,減低了警覺性 !~!

再利用人的好奇心,點擊連結後,都會要你

安裝extension,使用者不疑有他的安裝了

extension,也因為社交平台的特性,受害的

狀況很快就會傳播開來。受害的使用者會誤以為

是帳號被盜取,但發現改完密碼問題並沒有

解決,因為問題出 !!!!

在Chrome的extension上,必須將惡意的extension

解除安裝方可解決問題!

以下列出2個之前義集思實驗室發現的例子來說明:

1.安全通報 :

在 FB 看見周VV、

全UU的視迅連結不要亂點!

舊版的Chrome可安裝非Chrome Web Store上

的extension,故對hacker來說只需要製作一個

有吸引力的主題,吸引人去點擊自己所設計

的惡意extension,如此即能達成攻擊的效果 !~!

2.安全通報 有毒勿點...又是Facebook 而新版

的Chrome得安裝Chrome Web Store上的

extension,且必須經過使用者同意才行,

故hacker想達成攻擊效果就沒那麼容易了!

這個例子,hacker利用網頁不斷跳出安裝和

警告視窗來誘使並脅迫你安裝這個extension,

也可以發現這個extension的URL就在----

------Chrome Web Store裡 !!!!!!!

瀏覽器的plug-in是為了協助處理特殊

類型的網頁內容,常見的有Adobe Flash Player、

Java等plug-in!其中,Java因為其跨平台特性,

是許多網頁開發人員所使用的程式語言和

運算平台。近來,Java不斷 的被爆出0-day漏洞,

且在資安業者或Oracle發現前,就已被駭客

透過瀏覽器針對漏洞展開攻擊,也由於有利

可圖(安全通報2012-12-05:

最近0-Day漏洞和自動化攻擊工具的收費行情),

這些漏洞很多都被 包進了自動化攻擊程式裡,

並在地下論壇等地方販售,一旦有了 這些自動

攻擊程式,傷害很快的就會散佈開來!

最近最有名的新聞就是:Facebook、蘋果及

微軟的工程師都因以支援Java的瀏覽器造訪被

掛馬的網站,遭利用Java的漏洞成功入侵,

導致資料可能外洩的情況發生,許多專家更

呼籲使用者立即停用瀏覽器Java的plug-in !!!!!

以上不難看出,Chrome 瀏覽器的兩大罩門:

Extensions 和 Plug-ins,若要提升Chrome 瀏覽器

的安全性,除了Google必須加強對Chrome

Web Store的安全審查之外,使用者則避免安裝

來路不明或過少使用者的extension,安裝時更要

特別注意是否有不尋常的permission要求。

另外,Chrome plug-in方面,如果沒特殊需求,

盡量不要安裝過多或不需要的plug-in,

已經安裝的plug-in則必須保持最新的版本,

以防因為plug-in本身軟體的漏洞,

導致不小心造訪惡意網頁時受害 !!!!!

*哈哈~!!!!!!!! 另外:我發現>>C:\Users\[UserName]\AppData\Local\Google\Chrome\User Data\

Default 中多了兩個文件 !!!!

flashplayer.xpt NPSWF32.dll; !!!!!!!@!!!!!

沒的說了,也許上面說的第一個方法真是有用的,

只不過在系統中應該是複制那兩個文件到C:\Users\[UserName]\AppData\Local\

Google\Chrome\User Data \Default中?

也許吧,反正現在解決了就好,解決了就好**

**********************************************

**GoAgent無法訪問的解決方案(以下方案供嘗試解決):

重要提示:如果是啟動uploader.bat安裝GoAgent,請確保你在上傳成功前,沒有動任何設置,否則會導致未知錯誤!

除非你熟悉goagent的各项操作!除非你熟悉goagent的各項操作!

Windows 7系統請使用在管理員權限下操作。

安裝上傳文件中遇到錯誤提示或者無法上傳

一、上傳中出現“Use an application-specific password instead

of your regular account password和error401:begin server output

Must authenticate first end server output”提示!

解決方法:登錄https://www.google.com/settings/account後,

在頁面左側會看到“安全性”,點擊進入後,關閉它。

二、點擊uploader.bat後無法正常上傳

解决方法:在“c:\windows\system32\drivers\etc“的

HOSTS文件添加解決方法:

在“c:\windows\system32\drivers\etc“的HOSTS文件添加

74.125.229.174 appengine.google.com

74.125.128.199 appengine.google.com

74.125.128.139 appengine.google.com

然後關閉你的防火牆後重新上傳!

!!!!!!安裝完成後,運行GoAgent無法正常工作

一、出現The requested URL /2 was not found on this server.提示!

原因1、部分GoAgent被當地網絡運營商屏蔽,

無法訪問203.208.46.1~8的443端口。

解決方法:在proxy.ini中把所有的203.208.46.X 替換成203.208.47.X,

重啟goagent解決。

原因2、google_cn服務被屏蔽。

解決方法:①在proxy.ini中將profile=google_cn改成google_hk ;

②將[google_hk]段中的mode = http改為mode = https,重啟goagent解決。

原因 3、版本更新導致

解決方法:更新為早期穩定版本(本站提供goagent-v2.1.11-87下載 )。

二、運行GoAgent,出現resolve common .google_hosts domian=字樣

解決方法:

①請修改你的hosts文件,刪除”# 127.0.0.1 localhost“ 以下的--

--所有部分,因為它可能給GoAgent進行了不正確的解析。

HOSTS文件是在“c:\windows\system32\drivers\etc。

②将[google_hk]段中的mode = http改为mode = https HOSTS文件--

--是在“c:\windows\system32\drivers\etc。

三、goagent提示:resolve google_hk domain return empty try

remote dns resovle

2、修改[google_cn]下的mode = https 3、在proxy.ini文件中

将[google_cn]下的解決方法:修改以下3處:

1、修改為profile = google_cn

2、修改[google_cn]下的mode = https

3、在proxy.ini文件中將[google_cn]下的

[google_cn] mode = httphosts = 203.208.46.1|203.208.46.2|203.208.46.3|203.208.

46.4|203.208.46.5|203.208.46.6|203.208.46.7|203.208.46.8

替換為: [google_cn] mode = https hosts =

173.194.72.90|173.194.72.91|173.194.72.92|173.194.72.93|173.194.

72.94|173.194.72.95|173.194.72.96

即可 ****

*****************************************************************

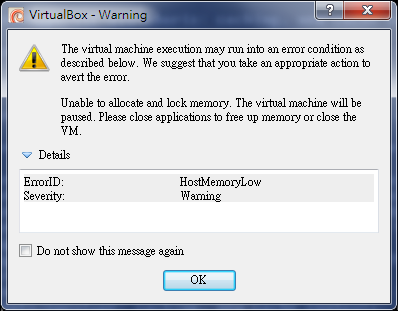

**Virtualbox 出現 *HostMemoryLow*的問題--

--讓我發現{ Google } 的邪惡*~~~!!

**最近 Virtualbox (on Win7 64bit) 頻頻出現錯誤,常常出現一個對話--

--方塊說 Virtualbox 遇到問題,然後建議我按 ok 關閉目前使用中的--

-- Virtual Machine (debian stable/archlinux),或者按 Cancel 來嚐試 debug。如果按 ok,開啟的虛擬機就會關閉;如果按 Cancel,

就會再出現一個對話方塊如下: *````)))

**

**

****

找了很久,試了許多設定都看不出什麼端倪,

最後在 Virtualbox 討論區中看到有討論串說

可能是 google chrome 的

GoogleCrashHandler64.exe/

GoogleCrashHandler.exe 在作怪,

想不透瀏覽器升級怎麼會影響到 Virtualbox,

不過反正試試看。

打開工作管理員看,並沒有找到

GoogleCrashHandler 的相關程式,

後來才發現工作管理員下方有個

「顯示來自所有使用者的處理程序」,

按下去後,就可以看到 --

--GoogleCrashHandler.exe 與

Google CrashHandler64.exe 了。

找到以後,如何關閉呢?

**Google 的結果,都教人家去 --

--Google Chrome 的「設定→進階選項→

隱私權說明→自動傳送使用統計資料及當機報告給 Google」

把這個選項去掉勾選即可 ?!

^^但看了我的設定,這個選項原本--

--就沒有勾選。

~~!再 google,又有人說,如果系統內--

--還有其他 Google 軟體,也可能會打開該--

軟體的選項而去跑 ---- GoogleCrashHandler64.exe/

GoogleCrashHandler.exe。

查了以後發現,我的系統內的 Google 軟體

只有 Google Earth,設定內果然有相應

的選項,但一樣沒有勾選。

所以我就覺得奇怪了,到底是什麼程式打開 GoogleCrashHandler64.exe/

GoogleCrashHandler.exe 呢?

去「控制台→電腦管理工具→服務」查,

可以看到兩個 Google 更新服務,分別是 :

gupdate ("C:\Program Files (x86)\Google\Update\GoogleUpdate.exe" /svc) (手動)

gupdatem ("C:\Program Files (x86)\Google\Update\GoogleUpdate.exe" /medsvc)

(自動,延遲開始)

於是想當然爾,我把 gupdatem --

--改成手動,重新開機。

結果重開機後 GoogleCrashHandler64.exe/

GoogleCrashHandler.exe

依舊會自動打開,Virtualbox 依舊會當掉。

我想應該還有其他地方在跑 Google update,

最後在「控制台→電腦管理工具→

工作排程器→工作排程器程式庫」中看到--

--四個 Google Update 排定的工作:

GoogleUpdateTaskMachineCore

(C:\Program Files (x86)\Google\Update\GoogleUpdate.exe /c)

(登入時與每天 8:06 AM 執行)

GoogleUpdateTaskMachineUA

(C:\Program Files (x86)\Google\Update\GoogleUpdate.exe /ua /

installsource scheduler)

(每天 8:06 AM 觸發,每小時執行一次)

GoogleUpdateTaskUser[MY_SID]Core

(C:\Users\[MY_NAME]\AppData\Local\Google\Update\

GoogleUpdate.exe /c)(每天 8:11 AM 觸發)

GoogleUpdateTaskUser[My_SID]UA

(C:\Users\[MY_NAME]\AppData\Local

\Google\Update\

GoogleUpdate.exe /ua /

installsource scheduler)

(每天 8:11 觸發,每小時執行一次)

原來安裝 Google Chrome,等於每天、

每小時都安裝一次 Google Chrome,

懶惰的代價這麼大?

回到主題,我將這些工作排程停用,

重新開機,果然,沒有看到

GoogleCrashHandler64.exe/

GoogleCrashHandler.exe 了,

再用 Virtualbox,也沒有再出現之前的問題。

比較奇怪的是,我後來又重新打開

這些工作排程,GoogleCrashHandler64.exe/

GoogleCrashHandler.exe 也有出現,

但再回來用 Virtualbox,卻沒有發生之前

的問題,所以到最後,

到底 GoogleCrashHandler64.exe/

GoogleCrashHandler.exe 是不是會--

--影響到 Virtualbox 的運作,

我還是不敢確定 ~~!

反正,目前問題是解決了,還意外發現

Google Chrome 的邪惡,

綜合一些 Google 到的資訊,

我懷疑是因為以前打開---

----「自動傳送使用統計資料及當機報告給 Google」

這個選項會打開 GoogleCrashHandler64.exe/

GoogleCrashHandler.exe

已被人識破,所以現在改用 --

---GoogleUpdate.exe 來打開

GoogleCrashHandler64.exe/

GoogleCrashHandler.exe

~!! **

| **2** |

Google Update 工作排程,

Virtualbox 4.1.8 r75467 下測試

debian stable/archlinux 底下

fc-cache -f -v 的動作,只要打開工作排程,

就會看到 GoogleCrashHandler64.exe/

GoogleCrashHandler.exe

,fc-cache -f -v 動作到一半就會出現--

--前一篇描述的錯誤。

要是此時用工作管理員關閉

GoogleCrashHandler64.exe/

GoogleCrashHandler.exe

,再重開 Virtualbox 的 debian

stable/archlinux,就可以順利完成

fc-cache -f -v 的動作。

應該可以確認在 Win7 64bit 下, GoogleCrashHandler64.exe/

GoogleCrashHandler.exe

會影響 Virtualbox 4.1.8 r75467 了 **

**Google 瀏覽器開啟幾秒鐘後--

--即無法運作或自動關閉

如果 Google Chrome 無法保持開啟,

且沒有顯示錯誤訊息,表示您的--

-- Google Chrome 使用者設定檔可能已經毀損。

解決方法

嘗試建立新的使用者設定檔。

1.Windows 版說明 :

a.關閉 Google Chrome。

b.前往 [開始] 功能表 > [執行]。

在文字欄位中輸入下列其中一個目錄,

1.Windows 版說明 :

a.關閉 Google Chrome。

b.前往 [開始] 功能表 > [執行]。

在文字欄位中輸入下列其中一個目錄,

然後按下 [確定]。

Windows XP:%USERPROFILE%\Local Settings\Application Data\Google\

Windows XP:%USERPROFILE%\Local Settings\Application Data\Google\

Chrome\User Data\

Windows Vista / Windows 7 :

%LOCALAPPDATA%\Google\Chrome\User Data\

%LOCALAPPDATA%\Google\Chrome\User Data\

c.在開啟的目錄視窗中找出「Default」

資料夾,並將其重新命名為「Backup Default」。

d.重新開啟 Google Chrome。當您開始

使用瀏覽器時,系統即會自動建立新的

「Default」資料夾。

e.如有需要,您可以將舊的使用者設定檔

e.如有需要,您可以將舊的使用者設定檔

資訊轉移至新的使用者設定檔,但不

建議您這麼做,因為部分的舊設定檔

已經毀損。提醒您,如要轉移舊的書籤,

請將「Bookmarks.bak」檔案從

請將「Bookmarks.bak」檔案從

「Backup default」資料夾複製到新的

「Default」資料夾。

移動檔案後,將「Bookmarks.bak」重新

命名為「Bookmarks」即可完成移轉作業 ~!!

2.Linux 版說明

a.關閉 Google Chrome。

b.前往 [Computer]。

c.選取 [Go] > [Location]。

d.在文字欄位中輸入以下目錄:

~/.config/google-chrome/

e.在開啟的目錄視窗中找出「Default」

2.Linux 版說明

a.關閉 Google Chrome。

b.前往 [Computer]。

c.選取 [Go] > [Location]。

d.在文字欄位中輸入以下目錄:

~/.config/google-chrome/

e.在開啟的目錄視窗中找出「Default」

資料夾,並將其重新命名為

「Backup Default」。

f.重新開啟 Google Chrome。

f.重新開啟 Google Chrome。

當您開始使用瀏覽器時,系統即會自動

建立新的「Default」資料夾。

g.如有需要,您可以將舊的使用者設定檔

g.如有需要,您可以將舊的使用者設定檔

資訊轉移至新的使用者設定檔,但不

建議您這麼做,因為部分的舊設定檔

已經毀損。提醒您,如要轉移舊的書籤,

請將「Bookmarks.bak」檔案從

「Backup default」資料夾複製到

新的「Default」資料夾。

移動檔案後,將「Bookmarks.bak」重新

命名為「Bookmarks」即可完成移轉作業 **~!!

***

3. 在服務清單中,按兩下 [自動更新],然後按一下 [內容]。

10. 在 [啟動類型] 清單中,選取 [自動] 並按一下 [套用]。

11. 確認「服務狀態」為「已啟動」,若「服務狀態」為

**

**▲看到這個畫面

不要選擇新增,

不然你的 Chrome

就會被綁架**

**

*

error code: 0x8DDD0018

[錯誤代碼: 0x8DDD0018]

該網站無法繼續,因為下列一或多個 Windows 服務未執行:

[自動更新] (允許網站尋找、下載與安裝適用於您電腦的

該網站無法繼續,因為下列一或多個 Windows 服務未執行:

[自動更新] (允許網站尋找、下載與安裝適用於您電腦的

高優先順序更新)

Background Intelligent Transfer Service (BITS) (協助提升下載速度,

Background Intelligent Transfer Service (BITS) (協助提升下載速度,

並在下載中斷時繼續下載而不會干擾您工作)

Event Log (保留更新活動的記錄,在需要時這些記錄可協助進行疑難排解)

確定這些服務已在執行:

1. 按一下 [開始],然後按一下 [執行]。

Event Log (保留更新活動的記錄,在需要時這些記錄可協助進行疑難排解)

確定這些服務已在執行:

1. 按一下 [開始],然後按一下 [執行]。

(也可使用鍵盤上的微軟國旗+R呼叫出來)

2. 輸入 services.msc,然後按一下 [確定]。

2. 輸入 services.msc,然後按一下 [確定]。

3. 在服務清單中,按兩下 [自動更新],然後按一下 [內容]。

4. 在 [啟動類型] 清單中,選取 [自動] 並按一下 [套用]。

5. 確認「服務狀態」為「已啟動」,若「服務狀態」為「已停止」

,請按一下 [啟動] 按鈕。

6. 在服務清單中,按兩下 [Background Intelligent Transfer

6. 在服務清單中,按兩下 [Background Intelligent Transfer

Service (BITS)],然後按一下 [內容]。

7. 在 [啟動類型] 清單中,選取 [手動],然後按一下 [套用]。

8. 確認「服務狀態」為「已啟動」,若「服務狀態」為「已停止」

8. 確認「服務狀態」為「已啟動」,若「服務狀態」為「已停止」

,請按一下 [啟動] 按鈕。

9. 在服務清單中,按兩下 [Event Log],然後按一下 [內容]。

9. 在服務清單中,按兩下 [Event Log],然後按一下 [內容]。

(在win7是Windows Event Log)

10. 在 [啟動類型] 清單中,選取 [自動] 並按一下 [套用]。

11. 確認「服務狀態」為「已啟動」,若「服務狀態」為

「已停止」,請按一下 [啟動] 按鈕。

******************************************************************

其他補充

[x64 系統 Windows 7 的系統更新整備工具 ]

下載

此工具是基於 Windows 服務存放區中發現的不一致情形而提供,

******************************************************************

其他補充

[x64 系統 Windows 7 的系統更新整備工具 ]

下載

此工具是基於 Windows 服務存放區中發現的不一致情形而提供,

這個問題可能會導致將來的更新、Service Pack 和軟體安裝失敗**

************************************************************************************

***

Chrome

外掛綁架 ---->>

>!!Facebook 病毒流行中**

**Facebook 病毒連結也不是一天兩天的事了,不過最近有一支

針對 Chrome 瀏覽器的 Facebook 病毒正在流行,這個病毒會

針對 Facebook 帳號攻擊,自動會強制 tag 你的好友,

並貼上 .tk 結尾的連結來擴散病毒,解法也不困難,

中的朋友們也不用太緊張**

**點下連結之後,你會被帶到一個像是播放影片的網頁,

當你點下影片的時候,就會跳出安裝 Flash Player 的安裝畫面,

如果你安裝了這個程式,就會綁架你的 Facebook,

並自動貼上一堆連結來擴散這個網址。雖然這個網址已經被

Facebook 擋下不少次,不過隨後也改版了多次,

所以還是有不少人因此打開連結。

此外掛可以使用你瀏覽器非常多的權限:

您存放於所有網站的資料

您複製並貼上的資料

可指定網站是否要用 Cookie、

JavaScript 和外掛程式等功能的設定。

您的瀏覽記錄

您已安裝的應用程式、擴充功能和主題清單

您的分頁和瀏覽活動**

不要選擇新增,

不然你的 Chrome

就會被綁架**

**

▲登入 Facebook 之後就會貼心幫你分享一堆

惡意連結,並標記你的好友。

要移除這個惡意外掛並不難,不過它連外掛的

介面也一同綁架了,所以要先打開Chrome 的

「工作管理員」,你可以在工具列的視窗裡找到它。

接著把 Flash Player V15.0 的擴充功能結束,不過因為此病毒

的版本不只一個,所以也有可能是下面的名字,

如果不確定的話,就先把全部的擴充功能都停掉即可。

****

- Facebook Guvenlik Eklentisi

- Flash Player V15.0

- FlashPlayer Extension V11.2

- Extenstion a for chrome !!

- FlashPlayer Extension V12.0

- Extenstion a for chrome**

▲結束剛剛安裝的 Flash Player V15.0 假 Flash 外掛

真惡意程式。

停止之後就可以正常打開你的擴充功能,同樣可以在

工具列的視窗找到。接下來找到 Flash Player V15.0 這個外掛,

並刪除它即可 *

**打開擴充功能,並刪除 Flash Player V15.0 這個外掛。

最後只要到你的塗鴉牆把那些奇怪的連結都刪除,

就可以清除這次的惡意攻擊。這個連結都還算是被動病毒,

使用者要自行點連結並安裝外掛才會中招,

因此也再一次呼籲大家,Facebook 上看起來怪怪的連結別點就對了**

**********************************************************************

**如何D.I.Y.清除木馬病毒**

**清木馬病毒,我們從兩個方面來談,「已知」和「未知」,

由防毒軟體或是Ad-aware查出來而清不掉的我們稱這種為「已知」

;而「未知」就是防毒軟體和Ad-aware沒發覺到的。

我們先從「未知」的先來談,防毒及Ad-aware都是要靠更新

病毒定義檔,才有辦法找出最新的病毒。病毒定義檔就好似我們

小時常接種的「疫苗」,如果你沒接種過疫苗,就會有生病

的危險。所以如果沒有經常的更新病毒定義檔,或是碰到的

木馬病毒太新、太稀少還沒被製作成病毒定義檔的,

那你就會不知不覺的中毒**

**手動解毒的部份對於許多的沒有經驗的人可能有點複雜,請你一定要

耐住性子慢慢的看到最後,這些東西很少人會講的那麼清楚明白,

我都把我的解毒的技術完全寫出來了,你還不看?相信我學到就是你的,

你也就不用一再的花錢請電腦公司解毒了**

**

尋找未知的木馬程式及電腦病毒

一般我找這種未知的,第一步都是先從Windows開機時會載入

的程式來找,也就是找「啟動」及各個「登錄表」的值。

「啟動」資料夾總共有二種:你可以從我的電腦中的本機磁碟C,

一層一層的點進去。

- 第一種「啟動」資料夾是每個XP、2k使用者都會有一個,

- 它的位置位於

「C:\Documents and Settings\使用者名字\「開始」 - 功能表\程式集\啟動 」

- 第二種「啟動」資料夾是全部使用者共用的,它位於

「C:\Documents and Settings\All Users\「開始」 - 功能表\程式集\啟動」

第一種啟動資料夾和第二種比較,你可以很明顯看出差異性就是

一個是你自己使用者的名字,另一個名字則叫All Users。

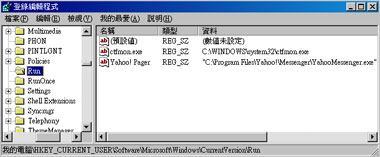

再來就是檢查系統登錄表,你可以在「開始功能表」裡的

「執行」裡,輸入「regedit」,來開啟「登錄編輯程式」**

** **

**

**

**

** **

**

**

**

**

而需要你去檢查的位置如以下介紹,請你一層一層的追下去:

Run: 這裡是最重要的二個地方

首先是位於HKEY_LOCAL_MACHINE裡的Run,

這裡的啟動程式是最多的,原因是這個地方是所有本機

使用者共用的。路徑如下:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\Run **

****

**再來是位於HKEY_CURRENT_USER裡的Run,這裡的項目很少,

而且裡面的啟動程式資料會因為使用者個別的設定而有所不同,

也就是說,如果這個地方有被安插木馬程式的話,你還必需要再

登入到另一個使用者那邊去檢查一下這個位置有沒有安全。

路徑如下:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows

\CurrentVersion\Run **

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows

\CurrentVersion\Run **

** **

**

**

**

**整理了常見的「有問題」及「正常安全」的登錄值,

在本文的最後面,這兩個清單會持續的維護。

- Userinit: 這也是相當的重要的一個地方,

- 幾乎每個中毒的電腦這個地方都有問題。它的路徑如下:

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit

【C:\WINDOWS\system32\userinit.exe,】

但這個鍵允許指定用逗號分隔的多個程式,

例如 【C:\WINDOWS\system32\userinit.exe,c:\我是病毒.exe】

所以你只要把逗號後面的所有文字全部刪除掉,

只留下C:\WINDOWS\system32\userinit.exe,就好了。

Load: 這個會有問題的情況會比較少一些,

不過rundl132.exe這個木馬病毒通常都喜歡躲在這。

- HKEY_CURRENT_USER\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Windows\load

*你只要檢查名稱load的那一行,確定資料欄位是空白的。

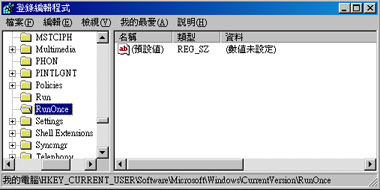

RunOnce :RunOnce、RunOnceEx、RunServices會出現狀況的

機率就更少了(有些電腦甚至沒有這些鍵值如RunServices),

一般正常的情況,這裡面只會有一個「(預設值) REG_SZ

(數值未設定)」在裡面,除此之外,這裡面「不應該」

被放置「任何的程式」,如果有其它的程式在上面,

全部殺掉。如下圖是一個正常的情況:

**

***

*****

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunOnceEx

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunOnce

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunOnceSetup **

**RunServices

HKEY_CURRENT_USER\SOFTWARE\Windows

\CurrentVersion\RunServices

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\RunServicesOnce ***

*對初學者來說,看這些登錄表的困難度,就是在什麼可以殺?什麼不可以殺?要是你胡亂殺了一堆東西,雖然當下沒有感覺到有什麼不一樣,可是一旦你重新開機,你就知道後果了 ***

*要記些什麼東西?以我目前自己電腦為例,第1個Run裡的HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

我會記下

第一筆 名稱 ctfmon.exe 數值資料 C:\WINDOWS\system32\ctfmon.exe

第一筆 名稱Yahoo! Pager數值資料 "C:\Program Files\Yahoo!\Messenger\YahooMessenger.exe" -quiet

以此類推 ****

*

以下內容是很基本的常識,但是對一些初學者還是要簡單的說一下,

雖然作業系統一直的演進,但是這兩個常識一直還是存在的。

路徑的常識:

所謂的路徑就是 C:\WINDOWS\system32\ctfmon.exe,

它可以分解成 「C: 」、「WINDOWS」 、「system32」及「ctfmon.exe」,代表的意思即是有一個檔案叫「ctfmon.exe」,它被放在「C: 」磁碟的「WINDOWS 」資料夾的「system32」資料夾內。

由這個例子可以明白的看出每個資料夾都會隔著「\」斜線符號***

*接著同樣以上面的例子為例子,「ctfmon.exe」

每一個檔案都有一個主檔名和一個副檔名組成,中間以一個「.」(點符號)隔開,主檔名代表這個檔案叫什麼名字,主要是給使用者做記憶用,而副檔名就比較重要了,它代表了這個檔案是什麼樣的一個檔案,如圖片檔、音樂檔...等等。

早期DOS時代主檔名只有8位,副檔名為3位;而現在Windows時代,主檔名可以隨便取(當然不是要多長就多長,還是有限制的),副檔名雖然也可以取的很長,但是還是都以3個字為主 ***

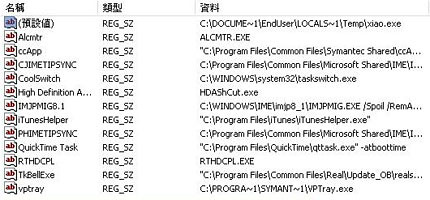

**一個解毒的示範**

**下圖為HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

\CurrentVersion\Run的數值,以底下這個例子可以看到一個不尋常的地方,你看出來了嗎?

唯一的問題出在第一個「(預設值)」,這個「名稱」的「資料」

數值是空白,你可以看一下上面第一個Run的圖片 ****

**所以這個的解決方法就是用滑鼠左鍵雙點兩下「(預設值)」,然後會出現下面這個「編輯字串」視窗,你只要將「數值資料」裡的那串數值

「C:\DOCUME~1\EndUser\LOCALS~1\Temp\xiao.exe」給清除掉,然後再按「確定」就好了 *** ****

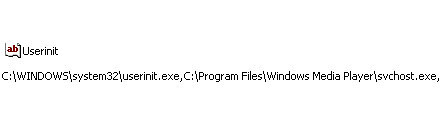

*接下來是Userinit這個位置,這個位置也是最常有病毒的地方,

如下圖我抓下來的Init的截圖,這個截圖我有修改過,

這是為了要完整個看到整個Userinit字串 ****

**

這個Userinit字串如下,「C:\WINDOWS\system32\userinit.exe,C:\Program Files\Windows Media Player\svchost.exe,」

這個Userinit有兩個部份,分別是userinit.exe及svchost.exe,

根據上面的Userinit的說明可以知道,

除了userinit.exe以外的東西都是病毒,

所以你要將userinit.exe以外的東西都清除掉,

你可以使用滑鼠左鍵雙點兩下「Userinit」這個位置,

然後將數值資料改成這樣

「C:\WINDOWS\system32\userinit.exe,」,然後再按「確定」就解決了。

當然重新開機之後,最好可以再去把這幾個病毒檔案給刪除掉,

「C:\DOCUME~1\EndUser\LOCALS~1\Temp\xiao.exe」及

「C:\Program Files\Windows Media Player\svchost.exe」。

Ps 1:特別注意到xiao.exe這個檔案的位置,

這個位置經常會有病毒在這裡,因為它是Windows的暫存區,

所以建議經常要去清理這個位置,較完整的路徑就像

這樣 C:\Documents and Settings\EndUser\Local Settings\Temp。

Ps2:svchost.exe這個檔案的正確路徑是在C:\Windows\system32裡,

如果它出現在其它位置就代表它是假貨,就像是這個例子一樣 ******

有問題的登錄值總整理

只要你發現你的登錄值裡有符合以下任何一個值,直接刪除它就對了!

表格 1: 常見木馬病毒程式登錄值。 名稱 資料 cmdbcs C:\WINDOWS\SVCHOST.EXE cmdbcs C:\WINDOWS\cmdbcs.exe fzg C:\WINDOWS\Config\svhost32.exe svchost C:\WINDOWS\system32\SVSH0ST.EXE load C:\WINDOWS\uninstall\rundl132.exe mhsa C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\mhso.exe mnsa C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\mnso.exe msccrt C:\WINDOWS\LSASS.EXE MsIMMs32 C:\WINDOWS\12Sy.exe qjsa C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\qjso.exe rxsa C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\rxso.exe tlsa C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\tlso.exe wlsa C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\wlso.exe wosa C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\woso.exe ztsa C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\ztso.exe WSVBRS C:\WINDOWS\RUNDLL32.exe upxdnd C:\WINDOWS\upxdnd.exe svc C:\DOCUME~1\使用者帳號\LOCALS~1\Temp\byetmr.exe 1MJPMIG_ C:\WINDOWS\IMEINPUTS.EXE wssttrs C:\WINDOWS\wssttrs.exe Microsoft Autorun9 C:\WINDOWS\system32\Ravasktao.exe Microsoft Autorun14 C:\WINDOWS\system32\ztinetzt.exe Microsoft Autorun5 C:\WINDOWS\system32\mosou.exe Microsoft Autorun10 C:\WINDOWS\system32\nwizwmgjs.exe Microsoft Autorun6 C:\WINDOWS\system32\mydata.exe MailScanner C:\DOCUME~1\使用者帳號\LOCALS~1\adsl.exe system C:\Program Files\Common Files\system\Updaterun.exe kava C:\WINDOWS\system32\kavo.exe Iexplore Data2 Center13 C:\WINDOWS\System32\firestore3.exe sck12 C:\WINDOWS\system32\helpsys.exe sixer5 C:\WINDOWS\system32\ssc.exe sysms C:\WINDOWS\system32\sysem.exe Systam13 icsws.exe Windows Shield igkxibxhu.exe mmsass mmdmm.exe johkjh C:\WINDOWS\system32\srvd.exe melg3445 C:\WINDOWS\system32\mdmdd.exe 持續更新中...

安全的登錄值總整理

以下整理的登錄值都是一般常見正常的登錄值,請不要動到它。| 名稱 | 資料 |

|---|---|

| IMJPMIG8.1 | "C:\WINDOWS\IME\imjp8_1\IMJPMIG.EXE" /Spoil /RemAdvDef /Migration32 |

| MSPY2002 | C:\WINDOWS\system32\IME\PINTLGNT\ImScInst.exe /SYNC |

| NvCplDaemon | RUNDLL32.EXE C:\WINDOWS\system32\NvCpl.dll,NvStartup |

| NvMediaCenter | RUNDLL32.EXE C:\WINDOWS\system32\NvMcTray.dll,NvTaskbarInit |

| nwiz | nwiz.exe /install |

| PHIMETIPSYNC | C:\Program Files\Common Files\Microsoft Shared\IME\IMTC65\PHONETIC\TINTLCFG.EXE /PHIMETIPSync |

| Smapp | C:\Program Files\Analog Devices\SoundMAX\SMTray.exe |

| ctfmon.exe | C:\WINDOWS\system32\ctfmon.exe |

| Yahoo! Pager | "C:\Program Files\Yahoo!\Messenger\YahooMessenger.exe" -quiet |

| MSMSGS | "C:\Program Files\Messenger\msmsgs.exe" /background |

| msnmsgr | "C:\Program Files\MSN Messenger\msnmsgr.exe" /background |

| swg | C:\Program Files\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe |

| Skype | "C:\Program Files\Skype\Phone\Skype.exe" /nosplash /minimized |

*Chrome*瀏覽器的*

~~~ 外掛程式

**Shockwave Flash

當機或造成記憶體暴衝之解決方法

一向穩定的 Chrome,最近一打開,還沒點任何網頁,

記憶體就突然不正常暴衝,幾乎佔滿所有記憶體,嚴重時甚至出現

記憶體不足的系統警告視窗,造成一些程序被強制關閉。

我的電腦又比較舊,每次啟動 Chrome 都要等上五分鐘甚至

更久才能正常使用,非常令人抓狂(翻桌)。

檢查 Chrome 的背景程序,發現是一個外掛程式「Shockwave Flash」

檢查 Chrome 的背景程序,發現是一個外掛程式「Shockwave Flash」

在佔用大量資源。上網查了一下,原來是因為 Google Chrome 內建

的 Flash 元件和另外安裝的 Adobe Flash 元件產生衝突。

幾經測試,最後採取以下解決方法,目前我打開 Chrome,

解決步驟

Step 1. 點 Chrome 瀏覽器右上角的三條橫線功能鈕

(以前的 icon 是一個扳手),選「設定」。

Step 2. 拉到最底下,點「顯示進階設定...」連結。

****

Step 4. 出現內容設定的介面,找到「外掛程式」項目,

Step 5. 來到外掛程式的管理頁,會看到其中一項外掛程式叫

「Adobe Flash Player」,就是我們要設定的目標。

Step 6. 可以看外掛程式「Adobe Flash Player」底下

重新打開 Chrome,終於不再出現記憶體暴衝的狀況~

補充

如果停用到版本比較新的元件,可能會因為 Flash Player 版本

過舊造成 Flash 的應用被封鎖。

****************************************************************************

***在搜尋中Windows & Chrome 提供的方案*如以下***

就算重開機也一樣,就是該檔案有兩個在工作管理員內

只要把其中一個關閉後,兩個都會消失~

當然,Facebook就可以正常開啟,

不過rundll32.exe依然會在自動執行一次

不過,該程式就只會剩下一個

目前暫時解決的方法如下:

1.開啟工作管理員 (Ctrl+Alt+Delete)

2.找到rundll32.exe

3.選擇後按下結束處理程序

4.在重複選一次結束處理程序

若是畫面停留在Facebook在執行以上的解決方法

會發現Facebook立即恢復成以前沒有當機的狀態!

如果你有出現右鍵殘影,那麼他會突然消失~***

****************************************************************************************

使用 Msconfig 疑難排解軟體問題

Msconfig 防止 Windows 使用所有或個別的軟體。

為了疑難排解的目的,請使用下列步驟防止

「所有 」軟體程式在 Windows 啟動時自動開啟:

注意:下列步驟用於防止所有啟動項目的開啟,

這些項目包括防毒軟體以及可能提供重要功能的其他軟體。

請只為疑難排解目的使用這些步驟。

- 按一下「開始 」,再按一下「執行 」。

- 在「開啟」欄位 中輸入下列命令:msconfig

- 按一下「確定 」。「系統設定公用程式」便會開啟

- **對於 Windows XP, 移除「載入啟動項目 」旁邊的核取記號。

- 對於 Windows XP, 按一下「服務 」索引標籤,

- 選取「隱藏所有 Microsoft 服務 」,

- 並移除清單中所有項目旁邊的核取記號。

- 完成時按一下「確定 」。

- 重新啟動電腦讓變更生效。

- 在電腦重新啟動之後,一項有關使用 Msconfig 的訊息便會出現。

- 若要繼續使用 Msconfig,請按一下「確定 」,

- 然後關閉「系統設定」視窗 (不要重新啟動電腦)。

- 若要防止快顯訊息再度出現,

- 請在「不要再顯示這個訊息 」旁邊放置核取記號,

- 然後按一下「確定 」 *

附註:一旦完成問題的疑難排解,請再度重複這些步驟,

附註:一旦完成問題的疑難排解,請再度重複這些步驟,- 更換核取記號,以便讓啟動程式和服務再度隨著 Windows 啟動

********************************************************************************

***如果您使用的是 Windows XP,請選取「啟用 VGA 模式 」,

按下 Enter 鍵,並等待 Windows 開啟。 請繼續使用下列--

--步驟來設定顯示器解析度*

**

- 當 Windows 在「安全模式」下開啟桌面之後,按一下「開始 」,

- 然後按一下「執行 」。

- 在「開啟」欄位中輸入「msconfig 」並按下 Enter 鍵。

- 「MS 組態公用程式」視窗便會顯示。

- 按一下「進階 」按鈕,然後選取「VGA 640 x 480 x 16 」(如果適用)。

- 按一下「確定 」並重新啟動電腦。

- 在 Windows 開啟之後,按一下「開始 」,然後按一下「執行 」。

- 在「開啟」欄位中輸入「msconfig 」並按下 Enter 鍵。

- 按一下「進階 」按鈕,然後移除「VGA 640 x 480 x 16 」

- 旁邊的核取記號。

- 按一下「確定 」。 「請勿」重新啟動電腦。

- 在 Windows 開啟之後,用滑鼠右鍵按一下桌面上的空白區域,

- 然後選取「內容 」。

- 在「顯示內容」視窗中,按一下「設定 」標籤。

- 調整「色彩」或「色彩品質」(WinXP) 和「螢幕區域」或

- 「螢幕解析度」(WinXP) 設定。 我們建議您使用 1024x768 的螢幕解析度、

- 「全彩」 或「最高」(WinXP) 的色彩品質。

- 調整完畢之後,按一下「套用 」。螢幕會暫時顯示空白,然後恢復顯示**

>>>>>.............!!此方法太舊丫...笑一個喔^^~!!

***Chrome 出現管理員已停止更新**

Chrome~無法正常顯示*Flash*解決方法***~

***Chrome 出現管理員已停止更新**

Chrome~無法正常顯示*Flash*解決方法***~

flash----- extension & **Chrome外掛綁架))解決方法*完結*^

&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&&

沒有留言:

張貼留言

if you like make fds, wellcome you here~~anytime***

my free place for everyones who want the good software,

come & download them~ wellcome!!